Investigación

periodística: EE.UU. ha creado una fuerza clandestina de unos 60.000 agentes

que operan por todo el mundo

19 DE MAYO DE 2021

En la última década, el Pentágono ha creado una fuerza encubierta de alrededor de 60.000 agentes

secretos, descubrió la revista estadounidense Newsweek en el marco de una

investigación periodística que duró dos años.

Según un artículo publicado este lunes, se trata de un programa extenso denominado 'Signature

Reduction' ('Reducción de la firma' en inglés), que incluye a oficiales tanto

uniformados como vestidos de civiles, desplegados en EE.UU. y en el extranjero.

De ellos, más de la mitad son fuerzas especiales, que trabajan en zonas de guerra, pero también en lugares

donde no se libran conflictos, como Corea del Norte e Irán. El segundo grupo

más grande son especialistas de inteligencia. Asimismo, destacan los 'ciberguerreros', la categoría más novedosa y

que aumenta más rápido que las demás.

El nivel del cambio de identidad de los agentes varía según sus tareas, siendo el más alto reservado

para los efectivos que tienen que pasar el control de pasaportes bajo nombres

falsos. Para tales casos, existen varios métodos de ocultar sus datos

biométricos. Se trata de enfoques tanto físicos por ejemplo, el uso guantes y

máscaras de silicona que simulan las huellas dactilares y la apariencia de otra

persona como digitales. Así, se afirma que EE.UU. podría 'hackear' las bases

de datos biométricos de otros Estados para insertar en ellas temporalmente los

registros necesarios.

En cuanto al volumen económico del programa, los periodistas aseguran que involucra a 130 empresas que ganan

más de 900 millones de dólares al año. Asimismo, en él participan varias

docenas de organizaciones gubernamentales secretas.

Mientras que uno de los objetivos de 'Signature Reduction' es la lucha

contra el terrorismo, el segundo es la competencia con Rusia y China en la "zona gris [

], el

continuo paz-conflicto" en las relaciones de

Washington con las dos potencias, asevera la revista.

Al mismo tiempo, la gigantesca fuerza clandestina contraviene varias normas legales tanto nacionales como

internacionales. "Todo, desde el estado de las Convenciones de Ginebra si

un soldado es capturado por un enemigo operando bajo una identidad falsa hasta

la supervisión del Congreso es problemático", cita Newsweek a un oficial

senior retirado informado sobre el programa.

Texto del informe: Dentro del ejército secreto de las Fuerzas Armadas

William M. Arkin

La fuerza encubierta más grande que el mundo haya conocido es la creada por el Pentágono

durante la última década. Unas 60.000 personas pertenecen ahora a este ejército

secreto, muchas de las cuales trabajan bajo identidades enmascaradas y de bajo

perfil, todo como parte de un amplio programa llamado "reducción de

firmas". La fuerza, más de diez veces el tamaño de los elementos

clandestinos de la CIA,

realiza asignaciones nacionales y extranjeras, tanto de uniforme militar como

bajo cobertura civil, en la vida real y en la red, a veces escondiéndose en

empresas privadas y consultorías, algunas de ellas empresas de renombre.

En un cambio sin precedentes ha colocado a un número cada vez mayor de soldados, civiles y contratistas

trabajando bajo identidades falsas, en parte como resultado natural del

crecimiento de fuerzas especiales secretas, pero también como una respuesta

intencional a los desafíos de viajar y operar de una manera cada vez más

transparente. El impulso de la guerra cibernética del Pentágono, además,

ha llevado a miles de espías que llevan a cabo su trabajo diario con varios

personajes inventados, el mismo tipo de operaciones nefastas que Estados Unidos

condena cuando los espías rusos y chinos hacen lo mismo.

El informe exclusivo de Newsweek sobre este mundo secreto es el resultado de una

investigación de dos años que involucró el examen de más de 600 hojas de vida y

1,000 ofertas de trabajo, docenas de solicitudes de la Ley de Libertad de

Información y decenas de entrevistas con participantes y tomadores de

decisiones de defensa. Lo que emerge es una información no solo de un

sector poco conocido del ejército estadounidense, sino también a una práctica

completamente irregular. Nadie conoce el tamaño total del programa, y la

explosión de la reducción de firmas nunca ha sido examinada por su impacto en

las políticas y la cultura militares. El Congreso nunca

ha celebrado una audiencia sobre el tema. Y, sin embargo, el ejército que

desarrolla esta gigantesca fuerza clandestina desafía las leyes

estadounidenses, las Convenciones de Ginebra, el código de conducta militar y

la responsabilidad básica.

El esfuerzo de reducción de firmas involucra a unas 130 empresas privadas para administrar este nuevo mundo

clandestino. Docenas de organizaciones gubernamentales secretas y poco

conocidas apoyan el programa, repartiendo contratos clasificados y supervisando

operaciones no reconocidas públicamente. En total, estas empresas recaudan

más de 900 millones de dólares anuales para dar servicio a la fuerza

clandestina, haciendo de todo, desde la creación de documentación falsa y el

pago de las facturas (e impuestos) de las personas que operan con nombres

falsos, hasta la fabricación de disfraces y otros dispositivos para frustrar la

detección e identificación, y la construcción de dispositivos invisibles para

fotografiar y escuchar la actividad en los rincones más remotos de Oriente

Medio y África.

Las fuerzas de operaciones especiales constituyen más de la mitad de toda la fuerza de reducción de firmas,

desde los guerreros en la sombra que persiguen a los terroristas en zonas de

guerra desde Pakistán hasta África Occidental, hasta los que también trabajan

cada vez más en puntos conflictivos no reconocidos, incluso detrás de las

líneas enemigas en lugares como Corea del Norte e Irán. Los especialistas

en inteligencia militar (recolectores, agentes de contrainteligencia, incluso

lingüistas) constituyen el segundo elemento más importante: miles de agentes

desplegados al mismo tiempo con cierto grado de "cobertura" para

proteger sus verdaderas identidades.

El grupo más nuevo y de más rápido crecimiento es el ejército clandestino que nunca abandona sus

teclados. Estos son los ciber combatientes y recolectores de inteligencia

de vanguardia que asumen personajes falsos en línea, empleando técnicas de

"no atribución" y "atribución errónea" para ocultar el

quién y el dónde de su presencia en línea mientras buscan objetivos de alto

valor y recopilan lo que se llama "información de acceso público", o

incluso participar en campañas para influir en las redes sociales y

manipularlas. Cientos trabajan en y para la NSA,

pero durante los últimos cinco años, cada unidad de inteligencia militar y

operaciones especiales ha desarrollado algún tipo de célula de operaciones

"web" que recopila inteligencia y tiende a la seguridad operativa de

sus propias actividades.

En la era electrónica, una tarea importante de la reducción de firmas es mantener enmascaradas a todas las

organizaciones y personas, incluso los automóviles y aviones involucrados en

las operaciones clandestinas. Este esfuerzo de protección implica todo,

desde limpiar Internet de signos reveladores de identidades verdaderas hasta

plantar información falsa para proteger misiones y personas. A medida que

la identificación y la biometría estándar e inolvidable se han convertido en

normas mundiales, la industria de reducción de firmas también trabaja para

encontrar formas de suplantar y derrotar todo, desde la toma de huellas

dactilares y el reconocimiento facial en los cruces fronterizos, hasta

garantizar que los operativos encubiertos puedan ingresar y operar en los

Estados Unidos, manipulando registros oficiales para garantizar que las

identidades falsas coincidan.

Así como la biometría y la "ID real" son enemigos del trabajo clandestino, también lo es el

"escape digital" de la vida en línea. Una de las principales

preocupaciones del trabajo contra el terrorismo en el ISIS. La realidad

es que las familias de militares también son vulnerables, otra razón, dicen los

participantes, para operar con identidades falsas. La abundancia de

información en línea sobre individuos (junto con algunos hacks extranjeros

espectaculares) ha permitido a los servicios de inteligencia extranjeros

desenmascarar mejor las identidades falsas de los espías

estadounidenses. Por lo tanto, la reducción de firmas está en el centro no

solo de la lucha contra el terrorismo, sino que es parte del cambio del

Pentágono hacia la competencia de las grandes potencias con Rusia y China:

competencia, influencia y disrupción "por debajo del nivel de conflicto

armado", o lo que los militares llaman guerra en la "Zona Gris",

un espacio "en el continuo paz-conflicto".

Un alto funcionario recientemente retirado responsable de supervisar la reducción de firmas y los

"programas de acceso especial" supersecretos que los protegen del

escrutinio y el compromiso dice que nadie es plenamente consciente del alcance

del programa, ni se ha prestado mucha atención a las implicaciones para la

institución militar. "Todo, desde las Convenciones de Ginebra, si un

soldado operaba bajo una identidad falsa para ser capturado por un enemigo,

hasta la supervisión del Congreso es problemático", dice. Le preocupa

que el deseo de volverse más invisible para el enemigo no solo oscurece lo que

Estados Unidos está haciendo en todo el mundo, sino que también dificulta el

cierre de los conflictos. "La mayoría de la gente ni siquiera ha oído

hablar del término reducción de firmas y mucho menos de lo que provoca".

Operadores militares vaciaron

la parte trasera de un SUV de Siria para instalar la energía y el cableado para

convertir el vehículo aparentemente normal en una plataforma de interceptación

cercana, capaz de escuchar a escondidas las señales de teléfonos celulares y

walkie-talkie. (Foto proporcionada a William M. Arkin)

|

La vida secreta de Jonathan Darby

Todas las mañanas a las 10:00 am, Jonathan Darby se embarca en sus rondas semanales de llamadas por

correo. Darby no es su nombre real, pero tampoco es el nombre falso en su

licencia de conducir de Missouri que usa para realizar su trabajo. Y el

automóvil del gobierno que conduce, uno de una flota de más de 200,000

vehículos federales propiedad de la Administración de Servicios Generales,

tampoco está registrado a su nombre real o falso, y tampoco sus placas de

matrícula del estado de Maryland adjuntas magnéticamente son realmente las de

su automóvil, ni son rastreables hasta él o su organización. También se

clasifica dónde trabaja Darby y los lugares que visita.

Darby se ha retirado del ejército y pide que no se use su nombre real ni el de tapadera. Se

desempeñó durante 20 años en contrainteligencia, incluidas dos asignaciones

africanas donde operó de bajo perfil en Etiopía y Sudán, haciéndose pasar por

un empresario expatriado. Ahora trabaja para un contratista de reducción

de firmas con sede en Maryland que le pidió a Newsweek que no

identificara.

Mientras Darby visita unas 40 oficinas de correos y tiendas de buzones en el área metropolitana de DC, recoge

un baúl lleno de cartas y paquetes y envía un número similar desde direcciones

rurales. De vuelta en la oficina, revisa, entrega las facturas al personal

de finanzas y procesa docenas de cartas personales y comerciales enviadas por

correo desde decenas de ubicaciones en el extranjero. Pero su tarea

principal es registrar y enviar los "mecanismos" de reducción de

firmas, como se les llama, pasaportes y licencias de conducir estatales para

personas que no existen, y otros documentos (facturas, documentos fiscales,

tarjetas de membresía de organizaciones) que forman la base de identidades falsas.

Para registrar y verificar la autenticidad de su acción diaria, Darby inicia sesión en dos bases de datos,

una, la base de datos de documentos de viaje y de identidad, el depósito de la

comunidad de inteligencia de ejemplos de 300.000 pasaportes y visas extranjeros

genuinos, falsificados y alterados; y el otro el Cover Acquisition

Management System, un registro supersecreto de identidades falsas donde se

registran los "mecanismos" utilizados por los operadores

clandestinos. Para las identidades falsas que viajan al extranjero, Darby

y sus colegas también tienen que alterar las bases de datos de inmigración y

aduanas estadounidenses para asegurarse de que quienes realizan actividades

ilícitas puedan regresar a los Estados Unidos sin ser molestados.

Para la verificación de identidad, la unidad de Darby trabaja con oficinas secretas en Seguridad

Nacional y el Departamento de Estado, así como con casi todos los 50 estados,

para inscribir "mecanismos" auténticos con nombres falsos. Una imagen

poco común en este mundo llegó en abril de 2013 cuando un reportero emprendedor

de Northwest Public Broadcasting hizo una historia sugiriendo la escala de este

programa secreto. Su informe reveló que solo el estado de Washington había

proporcionado al gobierno federal cientos de licencias de conducir estatales

válidas con nombres ficticios. La existencia del "programa

confidencial de licencias de conducir", como se le llamaba, era

desconocida incluso para el gobernador.

Cuando no había Internet, dice Darby, antes de que un policía local o un guardia fronterizo se conectaran a

las bases de datos centrales en tiempo real, todo lo que un operativo

necesitaba para estar "encubierto" era una identificación con una

foto genuina. Sin embargo, en estos días, especialmente para aquellos que

operan a escondidas, la llamada "leyenda" detrás de una identidad

tiene que coincidir con algo más que un nombre inventado. Darby lo llama

"diligencia debida": la creación de un rastro de existencia falsa. Deben

investigarse cuidadosamente los lugares de nacimiento y las direcciones de

domicilio falsos, y deben crearse cuentas de correo electrónico falsas y

cuentas de redes sociales. Y esas existencias necesitan tener

"amigos" correspondientes. Casi todas las unidades individuales

que operan clandestinamente (operaciones especiales, recopilaciones de

inteligencia o cibernética) tienen una sección de reducción de firmas, en su

mayoría operada por pequeños contratistas y llevar a cabo la debida

diligencia. Allí se adhieren a lo que Darby llama los seis principios de

reducción de firmas: credibilidad, compatibilidad, realismo, compatibilidad,

veracidad y cumplimiento.

El cumplimiento es importante, dice Darby, especialmente debido al mundo que creó el 11 de septiembre, donde

los puntos de control son comunes y la actividad enemiga se analiza más de

cerca. Mantener a alguien encubierto de verdad, y hacerlo durante

cualquier período de tiempo, requiere un baile que consume mucho tiempo y que

no solo tiene que cuidar la identidad operativa de alguien, sino también

mantener su vida real en casa. Como explica Darby, esto incluye el pago

clandestino de facturas, pero también el trabajo con los bancos y los

departamentos de seguridad de tarjetas de crédito para mirar hacia otro lado

mientras buscan fraude de identidad o lavado de dinero. Y luego, los

técnicos de reducción de firmas deben asegurarse de que se mantengan los

puntajes de crédito reales, e incluso los impuestos reales y los pagos del

Seguro Social se mantengan actualizados, para que las personas puedan volver a

sus vidas cuando cesen sus asignaciones de reducción de firmas.

La unidad de Darby, originalmente llamada Centro de Inteligencia de Viajes y Planificación

Operativa, es responsable de supervisar gran parte de esto (y para ello opera

la oficina de finanzas militares más grande del Pentágono), pero la

documentación, tan importante como es, es solo una parte del

rompecabezas. Otras organizaciones son responsables de diseñar y fabricar

los disfraces personalizados y los elementos de "derrota biométrica"

para facilitar los viajes. Darby dice que aquí es donde están todos los

programas de acceso especial. Los SAP, la categoría más secreta de

información gubernamental, protegen los métodos utilizados, y las capacidades

clandestinas que existen, para manipular sistemas extranjeros para sortear

salvaguardas aparentemente infalibles que incluyen la toma de huellas

dactilares y el reconocimiento facial.

Dispositivo de seguimiento que

se implanta en el talón de un zapato. Al fondo está la base de una

lámpara, también con un dispositivo de escucha implantado. (Foto

proporcionada a William M. Arkin)

|

'Reducción de firmas' es un término artístico

Numerosos SAP de reducción de firmas, programas con nombres como Hurricane Fan, Island Hopper y Peanut

Chocolate, son administrados por un mundo sombrío de organizaciones secretas

que prestan servicios al ejército clandestino: la actividad de apoyo de

programas de defensa, el centro de apoyo de campo conjunto, el centro de apoyo

de campo del ejército, el personal Oficina de Desarrollo de Recursos, Oficina

de Apoyo Militar, Project Cardinals y la Oficina de Programas Especiales.

De acuerdo con lo secreto que es este mundo, no existe una definición de reducción de firmas. La Agencia

de Inteligencia de Defensa, que opera el Servicio Clandestino de Defensa y la

Oficina de Cubierta de Defensa, dice que la reducción de firmas es un término

artístico, uno que "los individuos pueden usar para ... describir las

medidas de seguridad operativa (OPSEC) para una variedad de actividades y

operaciones." En respuesta a las consultas de Newsweek que señalan que decenas

de personas han usado el término para referirse a este mundo, DIA sugiere que

quizás el Pentágono pueda ayudar. Pero la persona responsable allí,

identificada como portavoz del DOD, solo dice que "es lo que se refiere a

las operaciones HUMINT", que significa inteligencia humana, la reducción

de firmas "no es un término oficial" y que se use para describir

nada".

Otro exfuncionario de inteligencia de alto rango, alguien que dirigió toda una agencia y pide no ser

identificado porque no está autorizado para hablar sobre operaciones

clandestinas, dice que la reducción de firmas existe en un "limbo"

entre encubierto y descubierto. El primero, definido en la ley, está

sujeto a la aprobación presidencial y pertenece oficialmente al Servicio

Clandestino Nacional de la CIA. El último connota estrictamente los esfuerzos

de aplicación de la ley realizados por personas con una placa. Y luego

está el Programa de Protección de Testigos, administrado por el Servicio de

Alguaciles de EE. UU. del Departamento de Justicia, que atiende las identidades

y vidas falsas de personas que han sido reasentadas a cambio de su cooperación

con fiscales y agencias de inteligencia.

El ejército no realiza operaciones encubiertas, dice el exfuncionario de alto rango, y el personal

militar no lucha de manera encubierta. Es decir, excepto cuando lo hacen,

ya sea porque los individuos están asignados ("ovejas sumergidas") a

la CIA, o porque ciertas organizaciones militares, particularmente las del

Comando Conjunto de Operaciones Especiales, operan como la CIA, a menudo junto

a ellos en estado encubierto, donde las personas que dependen unas de otras

para sus vidas no conocen sus nombres reales. Luego hay un número

creciente de investigadores gubernamentales: militares, FBI, seguridad

nacional e incluso funcionarios estatales, que no son encubiertos per se, pero

que se benefician del estado de reducción de firmas como identificaciones y

placas de matrícula falsas cuando trabajan en el país, particularmente cuando

están involucrados en una investigación de ciudadanos estadounidenses de países

árabes, del sur de Asia , y cada vez más de origen africano, que han solicitado

autorizaciones de seguridad.

¿'Vuélvete inteligente'?

En mayo de 2013, en un incidente casi cómico que recuerda más a "Get Smart" que a un

espionaje refinado, Moscú ordenó a un "tercer secretario" de la

embajada de Estados Unidos llamado Ryan Fogle que abandonara el país y publicó

fotos de Fogle luciendo una peluca rubia que no le quedaba bien y llevando una

extraña colección de parafernalia aparentemente amateur (cuatro pares de gafas

de sol, un mapa de calles, una brújula, una linterna, una navaja suiza y un

teléfono celular), tan viejo, decía un artículo, que parecía que "había

estado en esta tierra desde al menos una década".

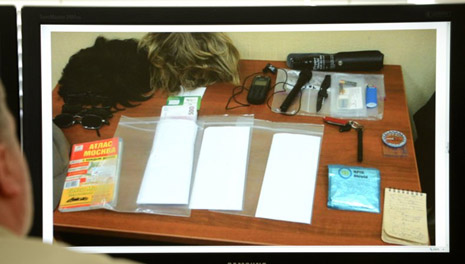

¿Spycraft sofisticado o

"Get Smart"? El 14 de mayo de 2013, una pantalla de computadora

en Moscú muestra una foto publicada por el sitio web RT del estado ruso, que

muestra algunas de las pertenencias confiscadas de Ryan C. Fogle, el tercer

secretario de la sección política de la embajada de Washington en Moscú, por el

FSB después de su arresto. AFP

|

Los medios de comunicación internacionales tuvieron un día de campo, muchos jubilados de la CIA

denunciaron el declive del oficio comercial, la mayoría de los comentarios

opinaron cómo no habíamos pasado del viejo mundo de las pelucas y las piedras

falsas, una referencia a Gran Bretaña que admitió solo un año antes que era el

dueño de una piedra falsa y su dispositivo de comunicaciones oculto, otro

descubrimiento de la inteligencia rusa en Moscú.

Seis años después, otro caso de espionaje llegó a las noticias, esta vez fue cuando un jurado envió al ex oficial

de inteligencia militar estadounidense Kevin Patrick Mallory a 20 años de

prisión por conspirar para vender secretos a China. No hubo nada

particularmente único en el caso Mallory, la fiscalía hizo su propia

demostración de presentar al jurado una colección de pelucas y bigotes falsos

que parecían disfraces de Halloween, otro episodio divertido de torpe disfraz.

Y, sin embargo, dice Brenda Connolly (no es su nombre real), sería ingenuo reírse demasiado, ya que ambos

casos dan un vistazo a los nuevos trucos del oficio y el secreto extremo que

los esconde. Connolly comenzó su carrera de ingeniería en la Dirección de

Ciencia y Tecnología de la CIA y ahora trabaja para un pequeño contratista de

defensa que produce los artilugios (piense en "Q" en las películas de

James Bond, dice ella) para operaciones de reducción de firmas.

Ese "antiguo" teléfono Nokia que llevaba Ryan Fogle, dice, no era nada de eso, el inocuo

exterior ocultaba lo que ella llama un dispositivo de "comunicaciones

encubiertas" en su interior. De manera similar, en el caso de Mallory

se presentó como evidencia un teléfono Samsung que le dio la inteligencia china

que era tan sofisticado que incluso cuando el FBI lo clonó electrónicamente, no

pudieron encontrar una partición oculta utilizada para almacenar secretos hasta

que Mallory finalmente lo reveló.

Perdidos en el teatro de espías contra espías se encontraban otras pistas de la reducción de firmas moderna,

dice Connolly. Fogle también llevaba un escudo RFID, una bolsa de bloqueo

de identificación por radiofrecuencia destinada a evitar el seguimiento

electrónico. Y Mallory tenía viales de sangre falsa proporcionados por

China; Connolly no quiso revelar para qué se usaría.

Como muchas personas en este mundo, Connolly es un gran conocedor y puede hablar durante horas sobre las

transmisiones que solían salir de la Unión Soviética, pero que también se

transmitían desde Warrenton, Virginia, voces femeninas que recitan números

aleatorios y pasajes de libros que los agentes de todo el mundo captan en sus

radios de onda corta y coinciden con códigos preestablecidos.

Pero luego los cibercafés y las puertas traseras en línea se convirtieron en los canales clandestinos

preferidos para las comunicaciones encubiertas, reemplazando en gran medida la

onda corta, hasta que las tecnologías de vigilancia (especialmente en países

autocráticos) se pusieron al día y las agencias de inteligencia adquirieron la

capacidad no solo para detectar e interceptar la actividad en Internet, sino

también para interceptar cada pulsación de actividad en un teclado

remoto. Eso marcó el comienzo del mundo actual de comunicaciones

encubiertas o COVCOMM, como lo llaman los expertos. Estos son dispositivos

de encriptación muy especiales que se ven en los casos de Fogle y Mallory, pero

también decenas de diferentes transmisores y receptores en "modo

ráfaga" ocultos en objetos cotidianos como rocas falsas.

Dispositivo de comunicación

encubierta (COVCOMM). Ladrillo falso implantado con un dispositivo de

escucha a batería, utilizado en trabajos de reconocimiento "cercano"

en Afganistán. Foto proporcionada a William M. Arkin.

|

"¿Y quién crees que implanta esos dispositivos?" Connolly pregunta

retóricamente. "Militares, muchachos de operaciones especiales que

trabajan para apoyar operaciones aún más secretas". Connolly habla de

telas calientes que hacen que los soldados sean invisibles a la detección

térmica, motocicletas eléctricas que pueden operar silenciosamente en el

terreno más accidentado, incluso cómo decenas de pies de cables se siembran en

la ropa "nativa", el shalwar kameez del sur de Asia, los soldados

mismos se convierten en receptores andantes, capaces de interceptar radios

cercanas de baja potencia e incluso señales de teléfonos móviles.

Manos falsas, caras falsas

Pelucas. Dispositivos de comunicaciones encubiertos. Rocas falsas. En nuestro mundo

electrónico, donde todo se convierte en una cuestión de registro, donde no puede

ingresar a un estacionamiento sin que se registre la matrícula, donde no puede

registrarse para un vuelo o un hotel sin una identificación emitida por el

gobierno, donde no se puede usar una tarjeta de crédito sin que se capture la

ubicación, ¿cómo se puede derrotar la biometría? ¿Cómo puede alguien pasar

los lectores de huellas dactilares?

En 99 de cada 100 casos, la respuesta es: no es necesario. La mayoría de los soldados de reducción de

firmas viajan con nombres reales, intercambiando identidades operativas solo

una vez en el terreno donde operan. O se infiltran a través de fronteras

en lugares como Pakistán y Yemen, llevando a cabo las misiones más

peligrosas. Estas misiones de reducción de firmas son las más altamente

sensibles e involucran la recolección de inteligencia "cercana" o el

uso de dispositivos de rastreo enemigos miniaturizados, cada uno existente en

sus propios programas de acceso especial, misiones que son tan sensibles que

tienen que ser aprobadas personalmente por el Secretario de Defensa.

Sin embargo, para el uno por ciento, para aquellos que tienen que pasar por el control de pasaportes bajo

identidades falsas, existen varios sistemas de anulación biométrica, algunos

físicos y otros electrónicos. Se aludió a uno de estos programas en un

volcado de documentos poco conocido publicado por Wikileaks a

principios de 2017 y llamado "Bóveda 7": más de 8.000 herramientas

clasificadas de la CIA utilizadas en el mundo encubierto del espionaje y la

piratería electrónica. Se llama ExpressLane, donde la inteligencia de EE.

UU. ha incorporado malware en sistemas biométricos y de listas de vigilancia

extranjeros, lo que permite a los ciberespías estadounidenses robar datos

extranjeros.

Un asistente de TI que trabaja para Wikileaks en Berlín dice que el código con ExpressLane sugiere que Estados

Unidos puede manipular estas bases de datos. "Imagínese por un

momento que alguien está pasando por el control de pasaportes", dice, dudando

en usar su nombre real por temor a ser acusado en los Estados

Unidos. "La NSA o la CIA tienen la tarea de corromper, cambiar, los

datos del día en que pasa el activo encubierto. Y luego devolverlos. No es

imposible"

Una funda de silicona fabricada

para las manos, que se utiliza para evadir las huellas dactilares y crear

identidades falsas para los viajeros clandestinos. (Foto proporcionada a

William M. Arkin)

|

Otra fuente señaló a una pequeña empresa rural de Carolina del Norte en la industria de reducción de

firmas, principalmente en el campo de la recolección clandestina y las

comunicaciones. En el taller y la instalación de capacitación donde

enseñan a los operadores cómo fabricar dispositivos de escucha secretos en

objetos cotidianos, están a la vanguardia, o al menos eso dicen sus materiales

promocionales, un depósito para moldeo y fundición, pintura especial y

sofisticadas técnicas de envejecimiento.

Detrás de la máscara: el molde

de reducción característico de una máscara envejecida, que se utiliza para

alterar por completo la apariencia de un operario. (Foto proporcionada a

William M. Arkin)

|

Esta silenciosa empresa puede transformar cualquier objeto, incluida una persona, como hacen en Hollywood,

con un "aparato facial de silicona" esculpido para alterar

perfectamente la apariencia de alguien. Pueden envejecer, cambiar de sexo

y "aumentar la masa corporal", como dice un contrato

clasificado. Y pueden cambiar las huellas dactilares usando una funda de

silicona que se ajusta tan cómodamente a una mano real que no se puede

detectar, incrustando huellas dactilares alteradas e incluso impregnadas con

los aceites que se encuentran en la piel real. Cuando se le preguntó si el

aparato es efectivo, una fuente, que ha pasado por el entrenamiento, se

ríe. "Si te lo digo, tendré que matarte".

No es su rostro: Operador

encubierto de operaciones especiales que usa una máscara de envejecimiento de

reducción de firma para que coincida con la identificación falsa. (Foto

proporcionada a William M. Arkin)

|

En la vida real, el robo de identidad (principalmente por parte de los delincuentes con la intención de

lucrarse) sigue siendo una epidemia que afecta a todos, pero para aquellos en

el mundo de la inteligencia y la lucha contra el terrorismo, el enemigo también

participa activamente en los esfuerzos para comprometer la información

personal. En 2015, el Estado Islámico publicó los nombres, fotos y

direcciones de más de 1.300 militares estadounidenses,

y ordenó a sus partidarios que apuntasen y mataran a las personas

identificadas. El FBI dijo que la filtración fue originada por presuntos

piratas informáticos rusos que se hicieron pasar por miembros de ISIS y

amenazaron a familias de militares a través de Facebook. "Sabemos

todo sobre usted, su esposo y sus hijos", decía un mensaje amenazador.

Los funcionarios de Contrainteligencia y OPSEC comenzaron un esfuerzo a gran escala para informar a

los afectados, pero también para advertir al personal militar y a sus familias

para que protegieran mejor su información personal en las redes

sociales. Al año siguiente, ISIS lanzó 8,318 nombres de objetivos: el

lanzamiento más grande hasta que fue superado por 8,785 nombres en 2017.

La Actividad de Apoyo a los

Programas de Defensa, también conocida como Centro de Planificación Operativa e

Inteligencia de Viajes, uno de los epicentros de la administración de reducción

de firmas. (foto proporcionada a William M. Arkin)

|

Se reveló que el personal militar que compartía información de ubicación en sus dispositivos de fitness

aparentemente revelaba la ubicación de operaciones sensibles simplemente

haciendo jogging y compartiendo sus datos. "El rápido desarrollo de

tecnologías de información nuevas e innovadoras mejora la calidad de nuestras

vidas, pero también plantea desafíos potenciales para la seguridad operativa y

la protección de la fuerza", dijo el Comando Central de Estados Unidos en

un comunicado en ese momento al Washington Post.

Luego vino el susto del ADN, cuando el almirante John Richardson, entonces jefe de operaciones navales,

advirtió al personal militar y a sus familias que dejaran de usar kits de

prueba de ADN de ascendencia en el hogar. "Tenga cuidado a quién

envía su ADN", dijo Richardson, advirtiendo que los avances científicos

podrían explotar la información, creando más y más armas biológicas específicas

en el futuro. Y, de hecho, en 2019, el Pentágono aconsejó oficialmente al

personal militar que se mantuviera alejado de los populares servicios de

ADN. "La exposición de información genética sensible a terceros

plantea riesgos personales y operativos para los miembros del servicio",

decía el memo, informado por primera vez por Yahoo News.

"Todavía estamos en la infancia de nuestro mundo transparente", dice el alto oficial retirado,

advirtiendo que no se imagine que existe una "brecha de identidad"

similar a la "brecha de bombarderos" de la Guerra

Fría. "Estamos ganando esta guerra, incluso en el lado cibernético,

incluso si el secreto sobre lo que estamos haciendo hace que la imagen de los

rusos en los medios parezca de nuevo como si tuvieran tres metros de

altura".

Admite que el procesamiento de macrodatos en el futuro probablemente afectará aún más las operaciones

clandestinas de todos, pero dice que los beneficios para la sociedad, incluso

de manera limitada, al hacer que la actividad terrorista y los viajes sean

mucho más difíciles, superan las dificultades creadas para la seguridad

operativa militar. El oficial dice que el secreto es legítimo, pero el

liderazgo del Departamento de Defensa ha dejado caer la pelota al reconocer el

panorama general. Los servicios militares deberían hacer más preguntas

sobre la ética, el decoro e incluso la legalidad de que los soldados se

conviertan en espías y asesinos, y lo que esto significa para el futuro.

Aún así, el mundo de la reducción de firmas sigue creciendo: evidencia, dice el oficial retirado, de

que la vida moderna no es tan transparente como la mayoría de nosotros

pensamos.

Fuente: http://www.elespiadigital.com/index.php/noticias/confidenciales/34113-2021-05-19-13-35-35

¡Hazte voluntario para traducir al español otros artículos como este! manda un correo electrónico a espagnol@worldcantwait.net y escribe "voluntario para traducción" en la línea de memo.

E-mail:

espagnol@worldcantwait.net

|